Настройка подключения по VPN. Создание подключения к виртуальной частной сети Подключение интернета vpn

Хотя тема и избита, но тем не менее, часто многие испытывают затруднения – будь то начинающий системный администратор или же просто продвинутый пользователь, которого начальство заставило выполнять функции эникейщика. Парадоксально, но несмотря на обилие информации по VPN, найти внятный вариант — целая проблема. Более того, даже складывается впечатление, что один написал – другие же нагло скопировали текст. В итоге, поисковая выдача буквально захламлена обилием ненужной информации, из которой стоящее редко можно вычленить. Поэтому я решил в своей манере разжевать все нюансы (может, кому и пригодится).

Итак, что такое VPN? VPN (Virtual Private Network - виртуальная частная сеть) - обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (в том числе и интернет). В зависимости от применяемых протоколов и назначений, VPN может обеспечивать соединения трёх видов: узел-узел , узел-сеть и сеть-сеть. Как говорится, без комментариев.

Стереотипная схема VPN

VPN позволяет легко объединить удаленный хост с локальной сеткой фирмы или другого хоста, а также объединить сети в одну. Выгода вполне очевидна – мы легко с клиента VPN получаем доступ к сети предприятия. Кроме того, VPN еще и защищает ваши данные посредством шифрования.

Я не претендую на то, чтобы вам описать все принципы работы VPN, так как есть масса специальной литературы, да и если честно, я и сам много чего не знаю. Тем не менее, если у вас стоит задача «Сделай!», нужно срочно вливаться в тему.

Давайте рассмотрим задачу из моей личной практики, когда нужно было объединить по VPN два офиса –головной и филиал. Ситуацию еще и осложнял тот факт, что в головном офисе стоял видео-сервер, который должен принимать видео с IP камеры филиала. Вот вам вкратце задача.

Способов решения много. Все зависит от того, что у вас есть под рукой. Вообще, VPN легко построить с помощью железного решения на базе различных роутеров Zyxel. В идеале, может случиться и то, что интернет обоим офисам раздает один провайдер и тогда у вас вообще проблем не возникнет (достаточно просто обратиться к прову). Если фирма богата, то может себе позволить и CISCO. Но обычно все решается программными средствами.

А тут выбор велик – Open VPN, WinRoute (учтите, что он платный), средства операционной системы, программы типа Hamanchi (честно говоря, в редких случаях она может и выручит, но полагаться на нее не рекомендую – бесплатная версия имеет ограничение в 5 хостов и еще один существенный минус заключается в том, что все ваше соединение зависит хоста Hamanchi, что не всегда гуд). В моем случае идеально было бы воспользоваться OpenVPN – бесплатной программой, способной незатейливо создать надежное VPN-соединение. Но мы, как всегда, пойдем по пути наименьшего сопротивления.

У меня в филиале интернет раздает шлюз на базе клиентской Windows. Согласен, не самое лучшее решение, но для тройки клиентских компьютеров хватит с головой. Мне нужно сделать VPN-сервер из этого шлюза. Так как вы читаете эту статью, то наверняка уверен, что являетесь новичком в VPN. Поэтому для вас я привожу самый простой пример, который, в принципе, устраивает и меня.

В Windows семейства NT уже вшиты зачаточные возможности серверов. Поднять VPN-сервер на одной из машин не составит труда. В качестве сервера я буду приводить примеры скриншотов Windows 7, но общие принципы будут теми же самыми, что и для старушки XP.

Учтите, что для соединения двух сетей, нужно чтобы они имели разный диапазон ! Например, в головном офисе диапазон может быть 192.168.0.x, а в филиале – 192.168.20.x (или любой диапазон серых ip). Это очень важно, так что будьте внимательны. Теперь, можно приступать к настройке.

Зайдите на сервере VPN в Панель управления -> Центр управления сетями и общим доступом ->изменение параметров адаптера.

Теперь нажмите клавишу Alt, вызвав меню. Там в пункте Файл нужно выбрать «Новое входящее подключение».

Поставьте галочки тем пользователям, которые могут входить в систему по VPN. Я настоятельно рекомендую Добавить нового пользователя, назвать его понятным именем и назначить пароль.

После того, как вы это сделали, нужно в следующем окне выбрать как будут подключаться пользователи. Ставьте галку «Через интернет». Теперь вам остается назначить диапазон адресов виртуальной сети. Причем, можно выбрать сколько всего компьютеров может участвовать в обмене данных. В следующем окне выберите протокол TCP/IP версии 4 нажмите «Свойства»:

У вас появится то, что у меня на скриншоте. Если вы хотите, чтобы клиент получил доступ к локальной сети, в которой находится сервер, просто ставьте галку «Разрешить звонящим доступ к локальной сети». В пункте «Назначение IP адресов» я рекомендую указать адреса вручную по принципу, который я выше описал. В моем примере я дал диапазону всего двадцать пять адресов, хотя мог указать просто и два и 255.

После этого жмем на кнопку «Разрешить доступ».

Система автоматически создаст VPN-сервер, который будет сиротливо ожидать, когда к нему кто-либо присоединится.

Теперь остается дело за малым – настроить VPN-клиента. На клиентской машине также идете в Центр управления сетями и общим доступом и выбираете Настройка нового подключения или сети . Теперь вам нужно будет выбрать пункт «Подключение к рабочему месту»

Жмете на «Использовать мое подключение к Интернету и теперь вас выбросит в окно, где нужно будет ввести адрес нашего интернет-шлюза в филиале. У меня он имеет вид 95.2.x.x

Теперь можно вызывать подключение, вводить то имя пользователя и пароль, который вы ввели на сервере и пытаться подключиться. Если все правильно, то вы подключитесь. В моем случае, я могу уже посылать пинг любому компьютеру филиала и запрашивать камеру. Теперь ее моно легко цеплять к видеосерверу. У вас же может быть что-то другое.

Как вариант, при подключении может выскочить ошибка 800, сигнализируящая о том, что с подключением что-то не то. Это проблема брэндмауэра либо клиента, либо сервера. Конкретно я сказать вам не могу – все определяется экспериментально.

Вот так незатейливо мы создали VPN между двумя офисами. Таким же образом можно объединить и игроков. Однако не стоит забывать, что это будет все-таки не полноценный сервер и лучше использовать более продвинутые средства, о которых я расскажу в следующих частях.

В частности, в части 2 мы с вами рассмотрим настройку OPenVPN под Windows и Linux.

В последнее время конфиденциальность и анонимность в Интернете уже стали не роскошью, а необходимостью. Уже для того, чтобы пользоваться привычными сайтами и приложениями в России, необходимо подключаться к VPN, даже если сервис официально работает на территории страны (не говоря уже о Spotify и прочих программах). Таких примеров очень много, поскольку количество заблокированных и географически недоступных сервисов растет с каждым днем.

Распространено мнение, что VPN нужен только хакерам и компьютерным «гуру». Сейчас это далеко не так - любой пользователь, если его любимый сайт окажется заблокированным, захочет обойти блокировку. И сделать это можно будет только с помощью VPN.

Сервисов VPN сейчас довольно много, но уровни шифрования всего трафика для исключения случаев его перехвата третьими лицами у всех разные, а Proxy (используются в браузерных плагинах) вообще только «скрывают» IP и не могут защитить передаваемые данные. Одним из лучших считается Zoog VPN : он использует политику нулевого хранения логов и собственные DNS-серверы, расположенные в Греции.

У такого подхода есть множество плюсов. Провайдер не видит, какие ресурсы посещает пользователь, и не может осуществлять блокировку, внедрять свои скрипты и тулбары. Приятным бонусом также является широкая поддержка протоколов — от OpenVPN TCP/UDP, IKEv2 и L2TP/IPsec до PPTP VPN.

Одна из особенностей Zoog VPN - поддержка шифрования банковского уровня. Сервис использует алгоритм шифрования с 256-битными ключами, SHA256-аутентификацией и алгоритмом RSA-2048.Это особенно важно при использовании общественных Wi-Fi-точек в аэропортах, метро, кафе и ресторанах и других подобных местах.

Чтобы начать пользоваться сервисом, достаточно установить приложение на тот же Mac или Windows и зарегистрироваться — программа будет работать в фоне, и чтобы запустить подключение, потребуется всего один клик.

Перед этим можно выбрать один из серверов для подключения или протокол VPN в настройках. Например, IKEv2 VPN понадобится для Blackberry и других устройств.

Помимо этого, у сервиса есть крутое приложение для iOS и Android, с помощью которых вы всегда можете оставаться инкогнито в Сети, в том числе при использовании сети сотового оператора. Оно доступно бесплатно и имеет простой, но в то же время функциональный интерфейс.

Ну а приятная «вишенка на торте» — Zoog VPN предоставляет своим пользователям Socks5 прокси для доступа к Telegram, uTorrent, BitTorrent, Vuze и другим приложениям. Достаточно ввести адрес сервера и порт в настройках нужного приложения, а в качестве имени пользователя/пароля использовать данные вашего аккаунта.

Пользоваться Zoog VPN можно бесплатно, но количество серверов и объем трафика будет ограничен. Чтобы убрать все ограничения, можно воспользоваться акцией — прямо сейчас подписка на 2 года обойдется всего в 1,25 доллара в месяц вместо обычной цены в 11,99 доллара в месяц. Или оформить месячную/годовую подписку, которые не столь выгодны. За эти деньги вы получите доступ к более чем 28 серверам, безлимитный трафик, P2P, Socks5 прокси и все другие «плюшки» сервиса.

) я рассказал о том, как создать собственный VPN сервер за 10 минут и совершенно бесплатно на 2 месяца (далее 5$ в месяц).

Это завершающая статья цикла, в ней я расскажу как же подключаться к своему VPN серверу с компьютера, телефона или планшета.

Настройка VPN в Windows

Во всех современных версиях Windows VPN подключение настраивается практически одинаково. Для Windows 10, 8 и 7 подойдет эта инструкция, а более старые версии рассматривать уже не имеет никакого смысла.

1. Одновременно нажмите клавиши Win и R (), напишите в появившемся окне "control.exe" и нажмите клавишу Enter.

2. Откроется панель управления. В строке поиска (справа наверху окна) напишите "Сети", перейдите в раздел "Настройка подключения к виртуальной частной сети (VPN)":

3. Введите IP адрес вашего VPN сервера и название соединения (любое), далее нажмите кнопку "Создать":

4. Ваше VPN соединение готово. Для подключения нажмите на значок сети рядом с часами справа внизу, выберите там ваше VPN соединение и в новом окне нажмите кнопку "Подключиться". При первом подключении необходимо будет ввести логин и пароль.

Настройка VPN в Android (телефоны и планшеты)

В операционной системе Android поддержка VPN соединений есть по умолчанию, ничего дополнительно ставить не нужно.

1. Зайдите в Настройки -> Подключения -> Другое -> VPN (в разных версиях Android названия пунктов могут незначительно отличаться).

2. Создайте новое VPN соединение, введите название и IP адрес сервера:

3. Вот и все! Для подключения выберите нужное VPN соединение и подключайтесь. При первом подключении будет необходимо ввести логин и пароль.

Настройка VPN подключения на iPhone и iPad

1. Перейдите в Настройки -> Основные -> VPN и нажмите "Добавить конфигурацию VPN".

2. Выберите "PPTP", введите описание (любое), IP адрес сервера, логин и пароль. Остальные пункты трогать не надо:

Если у вас остались вопросы или нужны уточнения - пожалуйста, задайте вопрос или оставьте комментарий.

Всем добрый день! Сегодня мы поговорим как настроить VPN (Virtual Private Network) в Windows XP, в Windows Vista или Windows 7 и Lynix.

VPN расшифровывается как Virtual Private Network, что означает «Виртуальная Частная Сеть». VPN создается поверх уже существующей сети, например обычной локальной сети или Интернет, и может объединять компьютеры в различных уголках мира в одну логическую сеть. При этом все передаваемые по такой сети данные обычно зашифровываются для защиты от несанкционированного прослушивания и перехвата. Таким образом, шифрование трафика – одно из главных преимуществ использования технологии виртуальных частных сетей. Если физически компьютеры объединяются между собой кабелем или радиоволнами (wi-fi), то логическое их объединение посредством VPN возможно только с использованием специального оборудования, называемого VPN-сервером. Это может быть просто компьютер, имеющий специальное программное обеспечение. VPN-сервер управляет подключением других (обычных) компьютеров к виртуальной сети.

На компьютере, подключаемом к виртуальной частной сети, настраивается специальное VPN соединение, в конфигурации которого указывается имя VPN-сервера и другие, нужные для успешного подключения, параметры. В каждом конкретном случае эти параметры могут различаться, но последовательность действий при создании VPN подключения одна и та же. Мы рассмотрим её на примере операционных систем Windows Vista и Windows XP.

Настройка VPN-подключения в Windows XP

В этом разделе описывается настройка VPN в Windows XP.

Мастер новых подключений

Нажать кнопку «Пуск» в левом нижнем углу рабочего стола, в появившемся главном меню системы выбрать пункт «Панель управления» , если у Вас панель управления имеет вид «Стиль ХР», и Вы не можете найти значок «Сетевые подключения» , перейдите к классическому виду панели, выбрав соответствующий пункт в левой части окна:

или выберите «Сетевые подключения» прямо из главного меню «Пуск» :

Если у Вас отображается окно классического вида, найдите в нем значок «Сетевые подключения» и откройте его, в открывшемся окне, найдите и запустите «Мастер новых подключений» :

В первом окне достаточно нажать кнопку «Далее» :

Во втором, выберите «Подключить к сети на рабочем месте» и нажмите кнопу «Далее» :

В третьем выберите «Подключение к виртуальной частной сети» и нажмите кнопу «Далее» :

В четвертом в свободное поле введите название для Вашего подключения, например, «Internet VPN» и нажмите кнопу «Далее» :

На некоторых компьютерах, где есть другие подключения, между шагом 4 и шагом 5 появляется дополнительно окно с предложением выполнить для подключения набор номера. В этом случае нужно отказаться от набора номера и перейти к шагу 5.

В пятом окне введите IP-адрес основного шлюза доступа nas.iksnet (или nas3.iksnet для некоторых абонентов) и нажмите кнопу «Далее» (обратите внимание, что перед и после названия сервера не должно стоять никаких пробелов или других невидимых символов):

В шестом, для удобства работы, отметьте галочкой пункт «Добавить ярлык подключения на рабочий стол» и нажмите кнопку «Готово» :

Свойства подключения

После этого у Вас сразу откроется окно подключения, в нижней части окна найдите кнопку «Свойства» и щелкните по ней:

Или нажмите кнопку «Отмена» и выбрав подключение, нажмите на него правой кнопкой мыши и выберите «Свойства» :

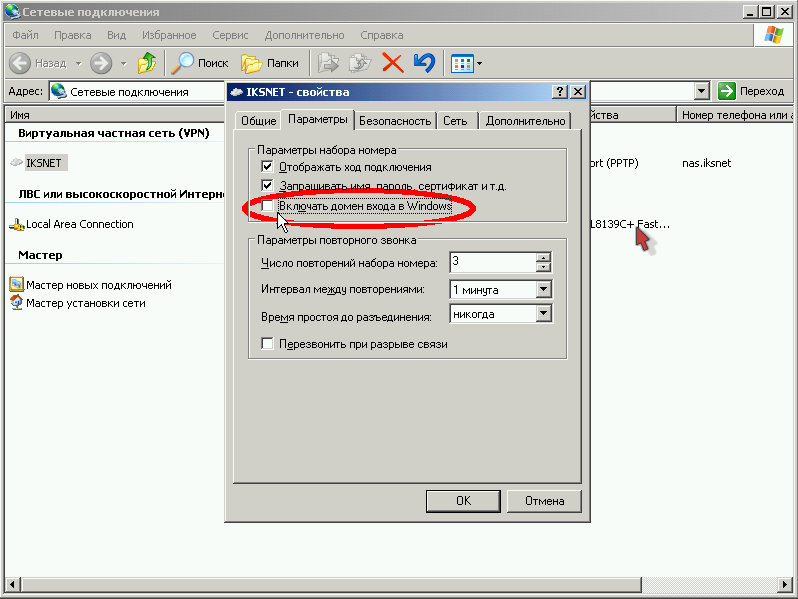

В открывшемся окне выберите вкладку «Параметры» , снимите галочку с пункта «Включать домен входа в Windows» :

Во вкладке «Безопасность», снимите галочку с пункта «Требуется шифрование данных» и щелкните по кнопке «ОК»:

На вкладке «Параметры» можно поставить галочку напротив «Перезванивать при разрыве связи» , тогда, при неожиданном разрыве, соединение восстановится самостоятельно:

Подключаемся:

Теперь в поле «Пользователь» надо ввести номер своего договора (для тех абонентов, у которых номер договора трёхзначный, спереди надо добавить «0»! Например, договор 111 набирается как 0111 .), а в поле «Пароль» , свой пароль доступа для просмотра статистики и почты из договора. Обратите внимание на то, что после номера договора в поле «Пользователь» не должно стоять никаких лишних пробелов.

После удачного соединения, для удобства пользования, на вкладке «Параметры» можно снять галочку «Запрашивать имя, пароль, сертификат и т.д.» , после этого имя и пароль запрашиваться больше не будут.

Сохранение пароля

Внимание: сохранять пароль в системе не рекомендуется, потому что сохраненные логин и пароль могут быть похищены шпионскими программами или ваш компьютер может быть использован для выхода в интернет в ваше отсутствие.

Обратите внимание на то, что контроль доступа в сеть Интернет осуществляется по имени и паролю, поэтому отнеситесь серьезнее к данному моменту. Не разглашайте эти данные посторонним людям. Если у вас пароль слишком простой и короткий, в целях повышения безопасности, предлагаем изменить его. Вы можете сделать это сами, со своего рабочего места, используя клиентскую часть новой системы расчетов, доступной по ссылке: Статистика, Там вы можете сменить отдельно пароль на вход на страницу статистики и отдельно на выход в интернет. Надеемся, что там Вы еще сможете найти много нового, интересного и полезного!

Примечание

При отключенном соединении VPN, Вы так же, как и раньше, можете беспрепятственно пользоваться ресурсами локальной сети, подключение по VPN нужно только для доступа во внешнюю сеть. Если вы выключили , то для создания VPN-соединения обязательно включите «Подключение по локальной сети» иначе VPN-соединение не установится.

Ошибки

Наиболее часто система выдаёт следующие ошибки:

Ошибка 619 или 734

- Возникает, если вы забыли убрать галочку «Требуется шифрование данных » в свойствах подключения вкладка «Безопасность».

Ошибка 629

Эта ошибка возникает в том случае, если ваш логин и пароль уже подключены (вспомните, не давали ли вы кому нибудь из знакомых попользоваться вашим интернетом), если нет, тогда данное соединение неразорвано на сервере. Для этого подождите 10 мин, и попробуйте через это время подключиться заново… Если ничего не помогло с 3-й попытки, то советую обратиться в службу поддержки.

Ошибка 650

«Сервер удаленного доступа не отвечает» :

- Недоступен сервер доступа в Интернет. Проверьте, включено ли «Подключение по локальной сети», исправна ли сетевая карта, исправен ли сетевой кабель, не выставлен ли в настройках IP-соединения какой-то определённый IP-адрес.

Ошибка 651 или 800

Ваш модем (либо другое устройство) сообщило об ошибке» или «Нет связи с сервером VPN соединений»

- Данные ошибки могут возникать, если вы удалили или отключили прежнее подключение «Подключение по локальной сети» .

- Или, если вы указали в шаге 5 неверный адрес . Проверьте его, убедитесь, что цифры разделяют точки, а не запятые.

- Брандмауэр блокирует исходящие запросы на VPN соединения.

- Запрос по какой-либо причине не доходит до сервера, т.е. возможно шлюз вашего сегмента не пропускает запрос в силу возникшей нагрузки или сбоя.

- Сервер отправляет ответ о невозможности подключиться т.к. в данный момент наблюдается большое число одновременных попыток соединения.

Возможные исправления

- Проверить работает ли локальная сеть в этот момент времени.

- Проверить прохождение сигнала командой ping до Вашего шлюза, а затем до вашего сервера авторизации.

- Исправить в реестре пару ключей или переустановить Windows

Ошибка 678

«Ответ не получен»

- Если не поможет, то попробуйте пересоздать подключение по VPN заново (обратите внимание на тип подключения, он должен быть PPTP, а не PPPoE или L2TP).

- Также эта ошибка может возникать при отрицательном балансе вашего лицевого счета.

Ошибка 679

- Данная ошибка возникает при отключенном сетевом адаптере. Вам необходимо включить сетевой адаптер пройдя в «ПУСК->Панель Управления->Система->Диспетчер устройств->Оборудование».

Ошибка 691 или 718

«Неверный логин или пароль»

- Проверьте, правильно ли набран логин (номер договора). Он должен быть 4х значным (трёхзначные номера договоров должны дополняться нулём спереди). Попробуйте еще раз набрать логин и пароль. При наборе проконтролируйте, что включена верная раскладка клавиатуры (язык набора), состояние индикатора Caps Lock.

- Или если в данный момент

- Если операционная система при подключении не предлагает вводить имя пользователя и пароль, то необходимо выполнить следующие действия: Открыть «Панель управления», выбрать «Сетевые подключения», правой кнопкой мыши щелкнуть по вашему VPN соединению и в меню выбрать «Свойства». Откроются свойства VPN-соединения. Теперь нужно перейти во вкладку «Параметры» и поставить галочку напротив «Запрашивать имя, пароль, сертификат и т.д.». После этого подтвердите изменения нажав кнопку «ОК». При следующем подключении появится запрос имени пользователя и пароля.

Ошибка 711

Эта ошибка возникает, если на компьютере не запущена требуемая служба. При этом невозможно подключение к сети, а также в некоторых случаях - установка сетевых адаптеров. Эта проблема может возникнуть, если не запущены все или некоторые из перечисленных ниже служб.

- Поддержка самонастраивающихся устройств Plug and Play

- Диспетчер автоматических подключений удаленного доступа

- Диспетчер подключений удаленного доступа

- Телефония

Для устранения этой ошибки выполните следующие действия для каждой из указанных выше служб.

- Откройте компонент «Администрирование», нажав кнопку Пуск и выбрав пункты Панель управления, Система и ее обслуживание и Администрирование. Требуется разрешение администратора Введите пароль администратора или подтверждение пароля, если появится соответствующий запрос.

- Дважды щелкните Службы. Требуется разрешение администратора Введите пароль администратора или подтверждение пароля, если появится соответствующий запрос.

- Щелкните правой кнопкой мыши одну из указанных выше служб и затем щелкните Свойства.

- На вкладке Общие в пункте Тип запуска выберите вариант Вручную.

- Нажмите Применить, а затем нажмите Запустить.

Ошибка 720

«Не удается подключится к удаленному компьютеру.»

Данная ошибка возникает при повреждении стека сетевых протоколов в Windows. Проверить целостность стека можно с помощью утилиты netdiag .

- Введите команду

- Средство Netdiag отобразит результаты проверки ряда сетевых компонентов, в том числе Winsock. Для получения дополнительных сведений о данной проверке наберите команду netdiag в следующем виде:

- Если средство Netdiag сообщает об ошибке необходимо восстановить раздел реестра Winsock2.

- Самый простой и быстрый способ решения:

- После этого перезагружаем компьютер и настраиваем подключение по локальной сети так как выполнение этой команды приводит к перезаписи параметров реестра, которые используются стеком протоколов TCP/IP, что равнозначно его удалению и повторной установке. При надобности пересоздайте VPN подключение.

- Если и это не помогло, то полностью переустановить стек TCP/IP можно так:

- Удалите раздел реестра командой REG DELETE HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Winsock

- Удалите раздел реестра командой REG DELETE HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Winsock2

- Перезагрузите компьютер

- Откройте папку %winroot%\inf

- В ней найтите файл nettcpip.inf, сделайте его резервную копию и после откройте его в текстовом редакторе (например Notepad).

- Найдите в нем строки:

- Исправить их на:

- Сохранить изменения в файле nettcpip.inf

- Открыть Network Connections и щелкнув правой кнопкой мыши по свойству нужного нам сетевого подключения выбрать Install->Protocol->Add. Далее выбрать «have disk» и указать путь %winroot%\inf (обычно эта папка скрыта!)

- Выбрать TCP/IP из списка. После этого вы опять попадете в окно свойств сетевого подключения, но для TCP/IP теперь кнопка Uninstall будет активна.

- Выберите в списке This connection uses the following items протокол TCP/IP и нажмите кнопку Uninstall.

- Перезагрузите компьютер

- Установить протокол TCP/IP аналогично шагам 2-5.

- Если всё из вышеперечисленного не сработает, то посмотрите инструкцию по адресу

Ошибка 733

- Возникает, если вы забыли убрать галочки со всех протоколов, кроме Протокол Интернета и QoS .

Ошибка 734

- Скорее всего у вас вирус WIN32.Sality .

Ошибка 735

- «Запрошенный адрес был отвергнут сервером»: Возникает, если вы ввели IP-адрес в «Свойства TCP/IP» (он должен получаться автоматически).

Ошибки 741 — 743

«Неверно настроены параметры шифрования»

- Зайдите в настройки VPN соединения, и во вкладке «Безопасность» отключите пункт «шифрование данных».

Ошибка 764

«Считыватели смарт-карт не установлены»

- Данная ошибка возникает, если вы неправильно настроили подключение по VPN. Попробуйте его удалить и настроить заново по этой инструкции.

Ошибка 769

«Указанное назначение недостижимо»

- Ошибка возникает из-за отключенного подключения по локальной сети или отсутствия физического линка. Рекомендуется проверить состояние ЛВС (должно быть включено) и физическое подключение к сети (сетевой кабель должен быть подключен).

- Иногда возникает в том случае, если роутер по какой-то причине не выдал правильный IP-адрес по DHCP

Ошибка 781

«Попытка кодирования не удалась, потому что не было найдено ни одного действительного сертификата.»

- Причины возникновения: VPN клиент пытается использовать L2TP/IPSec протокол для подключения.

- Совет: Войдите в настройки подключения VPN-Свойства->Сеть->Тип VPN и выберите PPTP VPN

Ошибка 789

«Выбран неверный тип VPN соединения»

- Зайдите в настройки VPN соединения и на вкладке «Сеть» из списка «Тип VPN» выберите «Автоматически» или «PPTP». Попробуйте повторно подключиться.

- Также эта ошибка возникает, если вы при вводе IP-адреса ошиблись, и вводите запятые вместо точек для разделения октетов.

Ошибка 807

Если используется «Автоматический» тип VPN-соединения, то попробуйте поменять на «PPTP». В свойствах сетевой карты надо поставить Receive-Side Scaling State — disable и Receive Window Auto-Tuning Level — disable. Возможно также, что соединение с сервером доступа блокируется брандмауэром (файрволлом). Можно ещё пересоздать VPN подключение согласно инструкции, если проблема не решится – удалить обновление системы KB958869, либо сделать восстановление системы на более раннее состояние.

Ошибка 809

Возникает при:

1 Использовании типа VPN соединения L2TP в Windows Vista и Windows 7 из-за блокировки соединения брэндмауэром Windows. Решение: Исправить тип VPN подключения на PPPtP. Активировать правило брандмауэра «Маршрутизация и удаленный доступ (PPPtP)»

2 Блокировке со стороны установленного Вами файрвола или антивируса с функцией сетевого экрана Решение: Корректно настройте свой файрвол.

Ошибка 1717

«Неизвестный интерфейс»

- Попробуйте перезагрузить компьютер

- Если не поможет, то запустите из командной строки (проверка целостности системных файлов)

Настройка VPN-подключения в Windows Vista/7

Мастер новых подключений

Аналогично настройке подключения по VPN в Windows XP запускаем «Установка подключения или сети» и выбираем «Подключение по VPN»:

Выбираем создание нового подключения и тип PPTP , после этого нажимаем кнопку Далее :

Если у Вас еще не создано ни одного подключения VPN, то в появившемся окне нужно выбрать «Использовать мое подключение к интернету (VPN)»

Если в системе уже были созданы подключения, то в появившемся окне выбираем «Нет, создать новое подключение»

Заполняем поле для адреса сервера, ставим галочку Не подключаться сейчас и нажимаем кнопку Далее :

Вводим в поле Имя пользователя номер договора, а в поле Пароль — пароль для VPN-соединения (указан в приложении №2 к договору как Пароль для просмотра статистики, почты и VPN-соединения) и нажимаем кнопку Создать :

Свойства VPN-подключения

После этого выбирайте «Свойства VPN-подключения» и исправляйте в отмеченных местах:

Если убрать галочку «Запрашивать имя, пароль, сертификат и т.д.» то при выполнении подключения компьютер не будет выводить окно подключения и запрашивать логин и пароль. В случае, если Windows забудет логин с паролем (а такое случается), то соединение не будет установлено. Отобразится ошибка 691. При этом пользователю не будет предложено заново ввести логин и пароль. Что делать в этом случае.

Ярлык соединения на рабочем столе в Windows Vista и 7 можно сделать следующим образом: Открываем «Центр управления сетями и общим доступом», в левой колонке нажимаем ссылку «Изменения параметров адаптера», в открывшемся окне нужно найти ваше «VPN-подключение» (название может быть другим, в зависимости от того как вы указали «Имя местоназначения» в процессе настройки). Нажимаем правой кнопкой на соединении и выбираем «создать ярлык». По умолчанию будет предложено расположить этот ярлык на рабочем столе. Нажимаем «Да».

Ошибки

Ошибка 609

Этот метод решения проблемы срабатывает не всегда.

- Запустите командную строчку (CMD) под правами Администратора

- Введите следующие команды (удаление драверов miniport):

- Теперь следующие две (установка драйверов miniport):

Ошибка 619

«Порт отключен»

Возможные причины и способы решения:

- Неполадки операционной системы. В этом случае рекомендуем обратиться к специалистам.

- Включен брандмауэр (фаервол). В этом случае рекомендуем отключить фаервол.

Ошибка 651

«Ваш модем (либо другое устройство) сообщило об ошибке.»

Возможные причины и способы решения (в порядке выполнения):

- Сбой операционной системы. В этом случае рекомендуем перезагрузить компьютер.

- Сбиты драйвера сетевой карты. Рекомендуем переустановить драйвера и заново настроить сеть.

- Неполадки в работе ОС. Рекомендуем переустановить операционную систему.

- Неисправна сетевая карта. Рекомендуем заменить сетевую карту.

Ошибка 678

«Нет отклика»

Часто возникает при сбитой привязке MAC-IP. При этом не пингуются VPN-сервера и шлюз. В этом случае рекомендуется позвонить нам и сбросить привязку MAC-IP.

Ошибка может появляться, если происходит попытка подключения к серверу, не поддерживающему PPTP-протокол VPN. Рекомендуем настроить заново VPN-соединение с помошью автоконфигуратора или проверить настройки вручную.

Ошибка 691 (Vista/7)

«Доступ запрещён, поскольку такие имя и пароль недопустимы в этом домене».

Появляется в следующих случаях:

- Введен неверный логин/пароль. Полностью очистите окно ввода логина/пароля и наберите их заново. Логин должен быть 4х значным (трёхзначные номера договоров должны дополняться нулём спереди). При наборе проконтролируйте, что включена верная раскладка клавиатуры (язык набора), состояние индикатора Caps Lock.

- Некорректно завершена VPN-сессия (сбой подключения, нештатное выключение компьютера). В этом случае нужно подождать несколько минут.

- Или если в данный момент уже создано соединение с вашим логином и паролем . (Если у вас подключено более одного компьютера).

- Достаточно часто бывает так, что Windows «забывает» введённые логин и пароль и тогда их надо ввести заново, предварительно стерев из полей ввода.

- Если операционная система при подключении не предлагает вводить имя пользователя и пароль, то необходимо выполнить следующие действия: Открыть «Панель управления», выбрать «Центр управления сетями и общим доступом», в левой колонке перейти по ссылке «Изменение параметров адаптера», правой кнопкой мыши щелкнуть по вашему VPN соединению и в меню выбрать «Свойства». Откроются свойства VPN-соединения. Теперь нужно перейти во вкладку «Параметры» и поставить галочку напротив «Запрашивать имя, пароль, сертификат и т.д.». После этого подтвердите изменения нажав кнопку «ОК». При следующем подключении появится запрос имени пользователя и пароля.

Ошибка 711

выполните в командной строке с правами Администратора:

Secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose

для того чтобы запустить командную строку с правами администратора необходимо нажать меню пуск, затем во вкладке выполнить набрать в английской раскладке cmd в меню появится иконка с надписью cmd, кликаем на ней правой кнопкой мыши и выбираем пункт «Запустить с правами администратора»

Ошибка 814

«Не найдено базовое подключение Ethernet»

- Ошибка вызвана недоступностью сетевого адаптера, используемого при этом подключении.

Ошибка 868

«DNS-имя не разрешено»

- Данная ошибка возникает только в «Windows 7». Суть проблемы в том, что в некоторых «сборках» (builds) данной Windows нестабильно работает DNS-клиент.

- Решение:

- Проверить, что адреса DNS-серверов в подключении по локальной сети получаются автоматически (на данный момент должны выдаваться 10.0.1.5 и 192.168.2.1)

- Отключить протокол IPv6 (а лучше — всё, кроме IPv4) в свойствах подключения по локальной сети

- Задать адрес сервера доступа вместо nas.iksnet в виде IP-адреса (10.0.1.11 или 10.0.1.13 на данный момент, а лучше проверить командой

- В некоторых случаях помогает сброс каталогов: в командной строке ввести команды

Настройка VPN в Linux

Debian

Сначала установите нужный пакет:

$ apt-get install pptp-linux

Потом отредактируйте файл с описанием сетевых интерфейсов. Вот пример:

$ cat /etc/network/interfaces auto lo iface lo inet loopback auto eth0 ppp9 iface eth0 inet dhcp iface ppp9 inet ppp provider iksnet pre-up ip link set eth0 up

Потом отредактируйте файл с описанием вашего VPN-соединения. Он должен быть примерно таким:

$ cat /etc/ppp/peers/iksnet

unit 9

lock

noauth

nobsdcomp

nodeflate

#mtu 1300

persist

maxfail 3

lcp-echo-interval 60

lcp-echo-failure 4

pty "pptp nas.iksnet --nolaunchpppd --loglevel 0"

name

После этого внесите ваши учётные данные

$ cat /etc/ppp/chap-secrets

А после этого можете вручную подключить VPN: $ ifup ppp9

И выключить: $ ifdown ppp9

Наличие соединения можно проверить с помощью команды: $ ifconfig ppp9

ppp9 Link encap:Point-to-Point Protocol

inet addr:89.113.252.65 P-t-P:10.0.1.11 Mask:255.255.255.255

UP POINTOPOINT RUNNING NOARP MULTICAST MTU:1450 Metric:1

RX packets:40 errors:0 dropped:0 overruns:0 frame:0

TX packets:418 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:3

RX bytes:7750 (7.5 KiB) TX bytes:1189 (1.1 KiB)

Оригинал статьи http://www.iksnet.ru/wiki/index.php/%D0%9D%D0%B0%D1%81%D1%82%D1%80%D0%BE%D0%B9%D0%BA%D0%B0_%D0%BF%D0%BE%D0%B4%D0%BA%D0%BB%D1%8E%D1%87%D0%B5%D0%BD%D0%B8%D1%8F_%D0%BF%D0%BE_VPN 1. ОПРЕДЕЛЕНИЕ ТЕРМИНОВ 1.1. В настоящей Политике конфиденциальности используются следующие термины: 1.1.1. «Администрация сайта» – уполномоченные сотрудники на управления сайтом, действующие от имени ООО «Третий Путь», которые организуют и (или) осуществляет обработку персональных данных, а также определяет цели обработки персональных данных, состав персональных данных, подлежащих обработке, действия (операции), совершаемые с персональными данными. 1.1.2. «Персональные данные» - любая информация, относящаяся прямо или косвенно к определяемому физическому лицу (субъекту персональных данных). 1.1.3. «Обработка персональных данных» - любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными, включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных. 1.1.4. «Конфиденциальность персональных данных» - обязательное для соблюдения Организацией или иным получившим доступ к персональным данным лицом требование не допускать их распространения без согласия субъекта персональных данных или наличия иного законного основания. 1.1.6. «IP-адрес» - уникальный сетевой адрес узла в компьютерной сети, построенной по протоколу IP. 1.1.7. «Cookies» - небольшой фрагмент данных, отправленный веб-сервером и хранимый на компьютере пользователя, который веб-клиент или веб-браузер каждый раз пересылает веб-серверу в HTTP-запросе при попытке открыть страницу соответствующего сайта. 2. ОБЩИЕ ПОЛОЖЕНИЯ 2.1. Порядок ввода в действие и изменения Политики конфиденциальности: 2.1.1. Настоящая Политика конфиденциальности (далее – Политика конфиденциальности) вступает в силу с момента его утверждения приказом Руководителей Организации и действует бессрочно, до замены его новой Политикой конфиденциальности. 2.1.2. Изменения в Политику конфиденциальности вносятся на основании Приказов Руководителей Организации. 2.1.3. Политика конфиденциальности персональных данных действует в отношении информации, которую ООО «Третий Путь» (далее – Организация) являясь владельцем сайтов, находящихся по адресам: сайт, а также их поддоменах (далее – Сайт и/или Сайты), может получить от Пользователя Сайта при заполнении Пользователем любой формы на Сайте Организации. Администрация сайта не контролирует и не несет ответственность за сайты третьих лиц, на которые Пользователь может перейти по ссылкам, доступным на Сайтах. 2.1.4. Администрация сайта не проверяет достоверность персональных данных, предоставляемых Пользователем. 2.2. Порядок получения согласия на обработку персональных данных и их обработки: 2.2.1. Заполнение любой формы Пользователем на Сайте означает дачу Организации согласия на обработку его персональных данных и с настоящей Политикой конфиденциальности и условиями обработки персональных данных Пользователя, так как заполнение формы на Сайте Пользователем означает конклюдентное действие Пользователя, выражающее его волю и согласие на обработку его персональных данных. 2.2.2. В случае несогласия с условиями Политики конфиденциальности и отзывом согласия на обработку персональных данных Пользователь должен направить на адрес эл. почты и/или на почтовый адрес Организации заявление об отзыве согласия на обработку персональных данных. 2.2.3. Согласие Пользователя на использование его персональных данных может храниться в Организации в бумажном и/или электронном виде. 2.2.4. Согласие Пользователя на обработку персональных данных действует в течение 5 лет с даты поступления персональных данных в Организацию. По истечении указанного срока действие согласия считается продленным на каждые следующие пять лет при отсутствии сведений о его отзыве. 2.2.5. Обработка персональных данных Пользователя без их согласия осуществляется в следующих случаях: 2.2.6. Кроме персональных данных при посещении Сайта собираются данные, не являющиеся персональными, так как их сбор происходит автоматически веб-сервером, на котором расположен сайт, средствами CMS (системы управления сайтом), скриптами сторонних организаций, установленными на сайте. К данным, собираемым автоматически, относятся: IP адрес и страна его регистрации, имя домена, с которого Пользователь осуществил перехода на сайты организации, переходы посетителей с одной страницы сайта на другую, информация, которую браузер Посетителя предоставляет добровольно при посещении сайта, cookies (куки), фиксируются посещения, иные данные, собираемые счетчиками аналитики сторонних организаций, установленными на сайте. Эти данные носят неперсонифицированный характер и направлены на улучшение обслуживания Пользователя, улучшения удобства использования сайта, анализа посещаемости. Эти данные собираются автоматически, отправку этих данных Пользователь может запретить, отключив cookies (куки) в браузере, в котором открывается сайт. 2.2.7. Порядок обработки персональных данных: К обработке персональных данных Пользователей могут иметь доступ только сотрудники Организации, допущенные к работе с персональными данными Пользователей и подписавшие соглашение о неразглашении персональных данных Пользователей.

Перечень сотрудников Организации, имеющих доступ к персональным данным Пользователей, определяется приказом Руководителей Организации.

Обработка персональных данных Пользователей может осуществляться исключительно в целях установленных настоящей политикой и при условии соблюдения законов и иных нормативных правовых актов Российской Федерации. 3. ПРЕДМЕТ ПОЛИТИКИ КОНФИДЕНЦИАЛЬНОСТИ 3.1. Настоящая Политика конфиденциальности устанавливает обязательства Администрации сайта по неразглашению и обеспечению режима защиты конфиденциальности персональных данных, которые Пользователь предоставляет при заполнении любой формы на Сайте. 3.2. Персональные данные, разрешённые к обработке в рамках настоящей Политики конфиденциальности, предоставляются Пользователем путём заполнения регистрационной формы на Сайте и включают в себя следующую информацию: 3.2.1. фамилию, имя, отчество Пользователя. 3.2.2. контактный телефон Пользователя. 3.2.3. адрес электронной почты (e-mail). 3.3. Любая иная персональная информация неоговоренная выше подлежит надежному хранению и нераспространению, за исключением случаев, предусмотренных п. 2.5. настоящей Политики конфиденциальности. 4. ЦЕЛИ СБОРА ПЕРСОНАЛЬНОЙ ИНФОРМАЦИИ ПОЛЬЗОВАТЕЛЯ 5. СПОСОБЫ И СРОКИ ОБРАБОТКИ ПЕРСОНАЛЬНОЙ ИНФОРМАЦИИ 5.1. Обработка персональных данных Пользователя осуществляется без ограничения срока, любым законным способом, в том числе в информационных системах персональных данных с использованием средств автоматизации или без использования таких средств. 5.2. При утрате или разглашении персональных данных Администрация сайта информирует Пользователя об утрате или разглашении персональных данных. 5.3. Администрация сайта принимает необходимые организационные и технические меры для защиты персональной информации Пользователя от неправомерного или случайного доступа, уничтожения, изменения, блокирования, копирования, распространения, а также от иных неправомерных действий третьих лиц. 6. ОБЯЗАТЕЛЬСТВА СТОРОН 6.1. Пользователь обязан: 6.1.1. Предоставить информацию о персональных данных, необходимую для пользования Сайтом. 6.1.2. Обновить, дополнить предоставленную информацию о персональных данных в случае изменения данной информации. 6.2. Администрация сайта обязана: 6.2.1. Использовать полученную информацию исключительно для целей, указанных в п. 4 настоящей Политики конфиденциальности. 6.2.2. Обеспечить хранение конфиденциальной информации в тайне, не разглашать без предварительного письменного разрешения Пользователя, а также не осуществлять продажу, обмен, опубликование, либо разглашение иными возможными способами переданных персональных данных Пользователя, за исключением случаев, указанных в п. 2.5. настоящей Политики Конфиденциальности. 6.2.3. Принимать меры предосторожности для защиты конфиденциальности персональных данных Пользователя согласно порядку, обычно используемого для защиты такого рода информации в существующем деловом обороте. 6.2.4. Осуществить блокирование и/или удаления персональных данных, относящихся к соответствующему Пользователю, с момента обращения или запроса Пользователя или его законного представителя либо уполномоченного органа по защите прав субъектов персональных. 7. ОТВЕТСТВЕННОСТЬ СТОРОН 7.1. Администрация сайта, не исполнившая свои обязательства, несёт ответственность в соответствии с действующим законодательством Российской Федерации, за исключением случаев, предусмотренных п.2.5. и 7.2. настоящей Политики Конфиденциальности. 7.2. В случае утраты или разглашения Конфиденциальной информации Администрация сайта не несёт ответственность, если данная конфиденциальная информация: 7.2.1. Стала публичным достоянием до её утраты или разглашения. 7.2.2. Была получена от третьей стороны до момента её получения Администрацией сайта. 7.2.3. Была разглашена с согласия Пользователя. 8. РАЗРЕШЕНИЕ СПОРОВ 8.1. До обращения в суд с иском по спорам, возникающим из отношений между Пользователем сайта и Администрацией сайта, обязательным является предъявление претензии (письменного предложения о добровольном урегулировании спора). 8.2. Получатель претензии в течение 30 календарных дней со дня получения претензии, письменно уведомляет заявителя претензии о результатах рассмотрения претензии. 8.3. При не достижении соглашения спор будет передан на рассмотрение в судебный орган в соответствии с действующим законодательством Российской Федерации. 8.4. К настоящей Политике конфиденциальности и отношениям между Пользователем и Администрацией сайта применяется действующее законодательство Российской Федерации. 9. ДОПОЛНИТЕЛЬНЫЕ УСЛОВИЯ 9.1. Администрация сайта вправе вносить изменения в настоящую Политику конфиденциальности без согласия Пользователя. 9.2. Новая Политика конфиденциальности вступает в силу с момента ее размещения на Сайте, если иное не предусмотрено новой редакцией Политики конфиденциальности.